8 月 7 日消息 一個月前,微軟宣布了開源 SimuLand 計劃,允許安全研究人員部署實驗室環境、重現攻擊模式和技術,然后測試 Microsoft 365 Defender、Azure Defender 和 Azure Sentinel 等工具是否可以檢測對抗模式。研究人員還可以從這些實驗中捕獲遙測數據,以擴展他們自己的研究。

現在,微軟發布了第一次模擬練習的公共數據集。

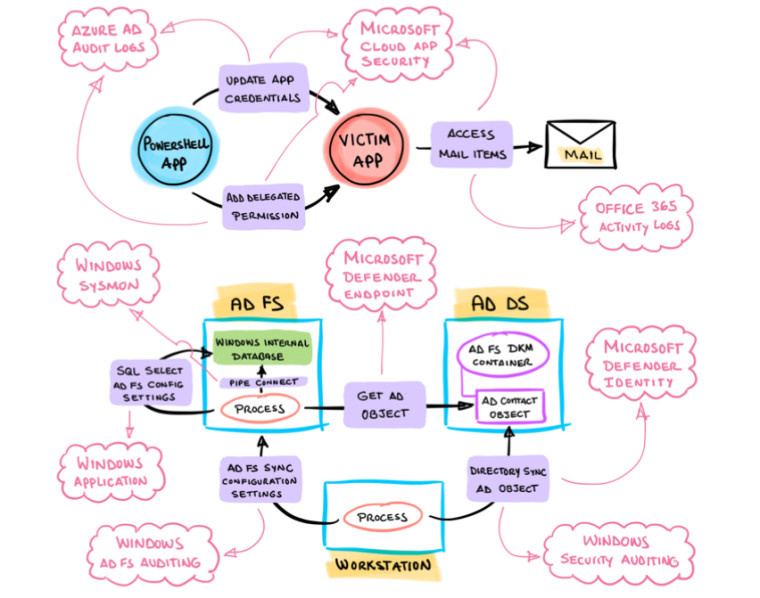

該模擬是關于攻擊者如何從本地 ADFS 服務器竊取 Azure 目錄聯合服務 (ADFS) 令牌簽名證書,然后利用它來簽署新的安全斷言標記語言 (SAML) 令牌,該令牌可用于從微軟 Graph API 訪問郵件數據,其中一些可以在下面看到:

了解到,安全日志是通過 Microsoft 365 Defender Advanced 搜索 API 和 Azure Log Analytics 工作區 API 收集的。微軟表示,共享這個數據集將使研究人員能夠更好地分析對抗性場景,改進他們的檢測規則,對事件鏈進行建模,自動化模擬計劃,并在內部規劃黑客馬拉松和挑戰。

微軟還表示將發布更多數據集并添加新的實驗室指南。大家可以點此查看有關 GitHub 上 SimuLand 計劃的更多信息,并且查看 GitHub 支持的安全數據集存儲庫中的第一個 SimuLand 數據集。

特別提醒:本網信息來自于互聯網,目的在于傳遞更多信息,并不代表本網贊同其觀點。其原創性以及文中陳述文字和內容未經本站證實,對本文以及其中全部或者部分內容、文字的真實性、完整性、及時性本站不作任何保證或承諾,并請自行核實相關內容。本站不承擔此類作品侵權行為的直接責任及連帶責任。如若本網有任何內容侵犯您的權益,請及時聯系我們,本站將會在24小時內處理完畢。

站長資訊網

站長資訊網